Darknet, Deepweb, Silkroud- von sowas hatte ich bis vor einiger Zeit noch nie gehört.

Hinter diesen Begriffen befindet sich ein „Internet im Internet“ wenn man so will. Man kommt nicht einfach über den normalen Internet Explorer, Safari oder Chrome ins Darknet, sondern benötigt den speziellen Browser: „TOR“, auch als „the onion router“ bekannt. Bezahlt wird nicht einfach per PayPal, sondern via BitCoins. Ein paar weitere Dinge sollte man allerdings noch beachten, kann aber dann z.B. anonym illegale Ware auf Onlineschwarzmärkten zu sich nach Hause liefern lassen.

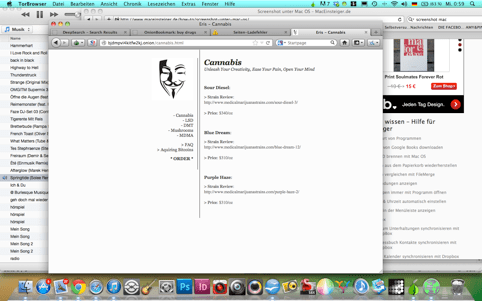

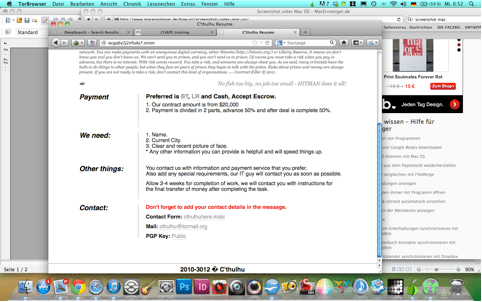

Im DeepWeb gibt es alles, was es auf einem realen Schwarzmarkt auch gibt: Waffen, Drogen, Auftragskiller, gefälschte Pässe. Das Darknet aber nur auf das Angebot von illegalen Dienstleistungen und Waren zu redzuieren, würde dem Ganzem jedoch nicht gerecht werden. Vielleicht hat man schonmal von Foren gehört in denen über Kannibalismus, Nekrophilie und schlimmeres diskutiert wird. Soetwas findet ihr in den Tiefen des Darknets dann leider eben auch.

Warum es so einfach ist all diese Sachen zu bekommen und wie die Anonymität der Käufer und Verkäufer gewährleistet werden soll, erfahrt ihr im folgenden Artikel.

Alles startet mit „TOR“ dem Internetbrowser welcher einem Anonymität verspricht, ganz legal sowie kostenlos ist und dich in die späten 90’er versetzt. Die Seiten sind super simpel aufgebaut- Flash gab es damals noch nicht. Das Laden von Homepages dauert genauso lange wie früher und man kann das analoge Modem quasi wieder hören.

Das alles klingt wie in einem Film, ist aber Teil des Internets im Internet.

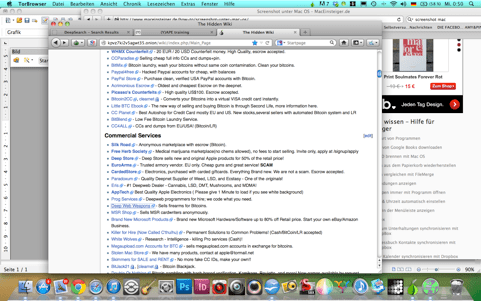

Ist der Browser installiert muss man die seit Anfang 2011 bestehende Silkroad nutzen. Der Browser benötigt nämlich für die aufzurufenden Seiten einen Code aus Zahlen und Buchstaben, ein wenig Recherche ist also von Nöten. Ist man ersteinmal auf der Silkroad, kann man sich immer tiefer ins Deepweb graben. Das „Hidden Wiki“, wie die Silkroad auch genannt wird, stellt eine Sammlung von Links bereit die von Nutzern ähnliche wie bei Wikipedia selbst verwaltet und bearbeitet werden kann. Es gibt auch noch andere Portale, die Silkroad ist nur die bekannteste. Google, Yahoo und Co. decken diesen Teil des Internets zwar nicht, es gibt aber extra „Darknet Suchmaschinen“. Und so findet man nach mehreren Minuten zum Beispiel eine Seite um Söldner für Auftragsmorde anzuheuern, die für $20.000 jemanden für den Auftraggeber umbringen. Auch fremde, offizielle Dokumente kann man in dieser illegalen Zone des Netzes erstehen.

Das alles klingt wie in einem Film, ist aber Teil des Internet im Internet.

Wir haben hier mal ein paar Bilder für euch gemacht.

Der Nebeneffekt von den meisten, guten Erfindungen ist, dass sie auch für nicht vorgesehene Zwecke genutzt werden können.

Doch wie funktioniert TOR?

Das TOR-Netzwerk ermöglicht, anonym Internetseiten ins Netz zu stellen. Das ist vor allem praktisch für Journalisten, denen Gefängnis oder Folter droht, weil sie nicht in einer gut funktionierenden Demokratie leben. TOR ermöglicht es dem Nutzer unteranderem, Dokumente anonym zu leaken um sie so an die Öffentlichkeit zu bringen. Der Nebeneffekt von den meisten, guten Erfindungen ist, dass sie auch für nicht vorgesehene Zwecke genutzt werden können.

Den Missgebrauch von TOR kommentiert Andrew Lewman, Executive Director von Tor Project: „Wir forschen und schreiben Software. Wie Menschen sie verwenden, müssen sie selbst wissen“. Das TOR-Netzwerk bezeichnet sich als autonomes Netzwerk, das von Freiwilligen zur Verfügung gestellt wird. Es steckt also kein finanzieller Antrieb dahinter. Da alle Daten, die über den TOR Browser geschickt werden, verschlüsselt sind, bleibt man dabei normalerweise anonym. Der Inhalt kann aber, wenn man etwas im Internet verschickt oder Daten anfordert, grundsätzlich auch entschlüsselt werden. Moderne Verschlüsselungstechnik ist zwar nicht unknackbar, aber auch ein Hochleistungscomputer braucht zwischen fünf und zehn Jahren, um nur den Inhalt einer E-Mail zu entschlüsseln. Diese Verschlüssungsmethoden benutzt man heute beispielsweise für Internetbanking. Trotz Verschlüsselung ist aber durch den Datenkopf, ähnlich einem Briefkopf, bekannt von wo und wohin die Daten gesendet wurden. Deshalb können Datenströme zurückverfolgt werden. Theoretisch könnte man in fünf bis zehn Jahren herausfinden, dass ein Nutzer heute 5 Kilo Kokain bestellt hat, nur belangen kann man ihn dann nicht mehr. Möglicherweise hat die betroffene Person die Ware ja nie erhalten. Da im TOR-Netzwerk aber Daten nicht direkt zum Ziel sondern über drei weitere zufällig bestimmte und von anderen Nutzern zur Verfügung gestellten Servern , meist deren private Computer, geschickt werden, wird es nochmals um einiges schwieriger den ursprünglichen Nutzer zu identifizieren.

Daher ist es unmöglich herauszufinden, was ich Darknet getrieben habe.

Laut Informatiker Mario Deng kann man sich das ganze so vorstellen:

„Man kann das TOR-Netzwerk mit einem Firmennetzwerk vergleichen. Geht man aus der Firma kann man auf das Netzwerk nicht mehr zugreifen. Im Gegensatz zum Firmennetzwerk ist TOR aber nicht lokal gebunden und von außen über die Eingangsknoten zugänglich. Man kann zwar sehen das ich eine Seite angefragt habe und von Person x auch eine Anfrage gestellt wurde. Ob diese im direkten Zusammenhang stehen ist aber nicht nachvollziehbar. Daher ist es unmöglich herauszufinden, was ich im Darknet getrieben habe. Proxys sind quasi das A und O des TOR-Netwerkes. Ein Proxy ist zur Verschlüsselung der IP-Adresse also zur Anonymisierung da. Wenn ich einem Freund sage er soll Google aufrufen und er ein Proxy ist, kann ich zwar Google nutzen, aber seine IP-Adresse und nicht meine wird bei Google registriert. Jeder Teilnehmer im Netzwerk ist ein interner Knoten.

Das kann man sich wie folgt vorstellen: Irgendwann wird bei mir eine Anfrage landen, ob ich den Weg zur Silkroad kenne. Kenne ich ihn nicht, gebe ich diese Frage weiter, das passiert jedes Mal wenn ich im TOR-Netzwerk eine Seite aufrufen will. So kann das TOR-Netzwerk eigenständig arbeiten, man ist also nicht auf das „normale“ Internet angewiesen wenn man sich nur innerhalb des TOR-Netzwerkes bewegt. Das wiederum heißt, das die Rückverfolgung wer welche Seiten aus dem TOR-Netzwerk aufgerufen hat unmöglich ist.

Wie im Darknet bezahlt wird, erkläre ich im zweiten Teil über das Internet im Internet.

ACHTUNG!

Mit diesem Artikel wollen wir nur normalen Menschen die dunkle Seite des Webs näher bringen. Viele der Aktionen, die hier beschrieben sind könnten zu illegalen Handlungen führen. Wir distanzieren uns hiermit von jeglicher Verantwortung für das Handeln unserer Leser. Solltet ihr TOR nutzen, um so anonym wie möglich durchs Web zu surfen, dann achtet bitte darauf keine Gesetze zu brechen. Haltet euch von dubiosen Angeboten fern.